Microsoft Teams sarebbe vittima di un nuovo exploit che sfrutta gli inviti a dei team per diffondere phishing.

5 MARZO 2026 | Dopo la denuncia degli esperti di sicurezza Microsoft ha confermato la nuova tecnica di phishing che sfrutta gli inviti di Teams e altri tipi di allegati per eludere i sistemi di sicurezza e diffondere malware con un attacco di tipo laterale. Trovate maggiori dettagli sulla vicenda e i consigli per difendersi a questo indirizzo.

Sulla base della telemetria di Defender, gli esperti di Microsoft Defender hanno condotto un’analisi forense che ha identificato una campagna incentrata su e-mail di phishing ingannevoli che recapitavano allegati PDF contraffatti o link che impersonavano inviti a riunioni, documenti finanziari, fatture e notifiche aziendali.

Le esche spingevano gli utenti a scaricare file eseguibili dannosi mascherati da software legittimo, tra cui msteams.exe, trustconnectagent.exe, adobereader.exe, zoomworkspace.clientsetup.exee invite.exe. Questi file erano firmati digitalmente utilizzando un certificato Extended Validation rilasciato a TrustConnect Software PTY LTD.

Una volta eseguite, le applicazioni implementavano strumenti di monitoraggio e gestione remota come ScreenConnect, Tactical RMM e Mesh Agent. Questi strumenti consentivano all’aggressore di stabilire una persistenza e di muoversi lateralmente all’interno dell’ambiente compromesso.

Attacchi phishing tramite inviti

Stando a un nuovo report dei ricercatori di sicurezza, gli inviti di Microsoft Teams sarebbero utilizzati per veicolare attacchi phishing. Nello specifico nel periodo della campagna sarebbero stati inviati oltre dodicimila falsi inviti con una media di quasi mille al giorno. Questi ultimi vengono sfruttati per impersonare notifiche di pagamento dell’abbonamento a Teams incoraggiando le vittime a contattare un numero di telefono di supporto fraudolento ovviamente a pagamento.

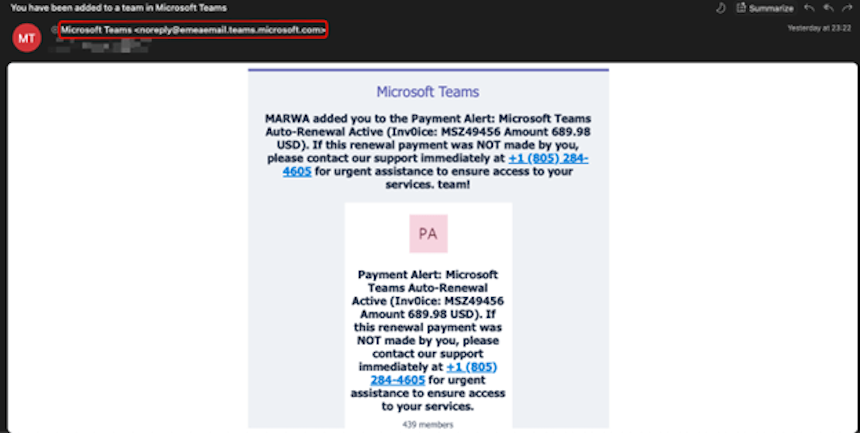

L’aggressore inizia creando un nuovo team in Microsoft Teams e assegnandogli un nome dannoso, incentrato sulla finanza, che ricorda un avviso di fatturazione o di abbonamento urgente. Un esempio del modello di denominazione osservato include contenuti come:

“Avviso di pagamento automatico dell’abbonamento (ID fattura: 2025_614632PPOT_SAG Importo 629,98 USD). Se non hai autorizzato o completato questo pagamento mensile , contatta urgentemente il nostro team di supporto”

Per eludere il rilevamento automatico, l’aggressore integra tecniche di offuscamento nel nome del team, tra cui sostituzioni di caratteri, caratteri Unicode misti e glifi visivamente simili. Ciò consente al testo di phishing di aggirare i controlli di sicurezza pur rimanendo leggibile agli utenti.

Dopo aver creato il team, l’aggressore utilizza la funzionalità “Invita un ospite” di Microsoft Teams. Il destinatario preso di mira riceve quindi un invito via email da un indirizzo Microsoft legittimo, con il nome del team malevolo visualizzato in evidenza in caratteri grandi. A prima vista, il messaggio sembra essere una notifica autentica generata da Microsoft, il che aumenta la probabilità che gli utenti si fidino del contenuto e seguano le istruzioni.

Invece di indirizzare gli utenti a un collegamento dannoso, la campagna si basa sull’ingegneria sociale telefonica, chiedendo ai destinatari di chiamare un numero di supporto fraudolento per risolvere il presunto problema di fatturazione.

A pegiorare la situazione il sistema di rilevamento automatico di phishing viene eluso grazie all’uso di caratteri speciali. Per tanto le vittime vengono facilmente ingannate da questa nuova tecnica.

A questo proposito il consiglio rimane sempre quello di fare attenzione alle e-mail sospette, e più in generale di non cliccare su link insoliti o scaricare e aprire file di dubbia provenienza. Trovate una guida per difendervi dal phishing in quest’altro articolo.

Che ne pensate di questa vicenda? Vi siete già imbattuti in questo tipo di phishing? Fatecelo sapere nei commenti.

Articolo di Windows Blog Italia

Fonte | Checkpoint